Zasady i metody ochrony danych

Opis: Omówione zostaną zasady ochrony danych osobowych w kontekście RODO, zagrożenia związane z danymi w sieci, metody ochrony danych oraz normy bezpieczeństwa informacji w odniesieniu do RODO. Zostaną również przedstawione wyzwania związane z implementacją tych metod w praktyce.

Ochrona danych osobowych w RODO

Podstawowe zasady ochrony danych osobowych w kontekście zasad RODO dotyczą przetwarzania danych osobowych w sposób zgodny z przepisami, zapewniający ich bezpieczeństwo i prywatność. RODO (Rozporządzenie o Ochronie Danych Osobowych) ustanawia szereg zasad, które muszą być przestrzegane przez organizacje przetwarzające dane osobowe, aby zapewnić ich odpowiednią ochronę.

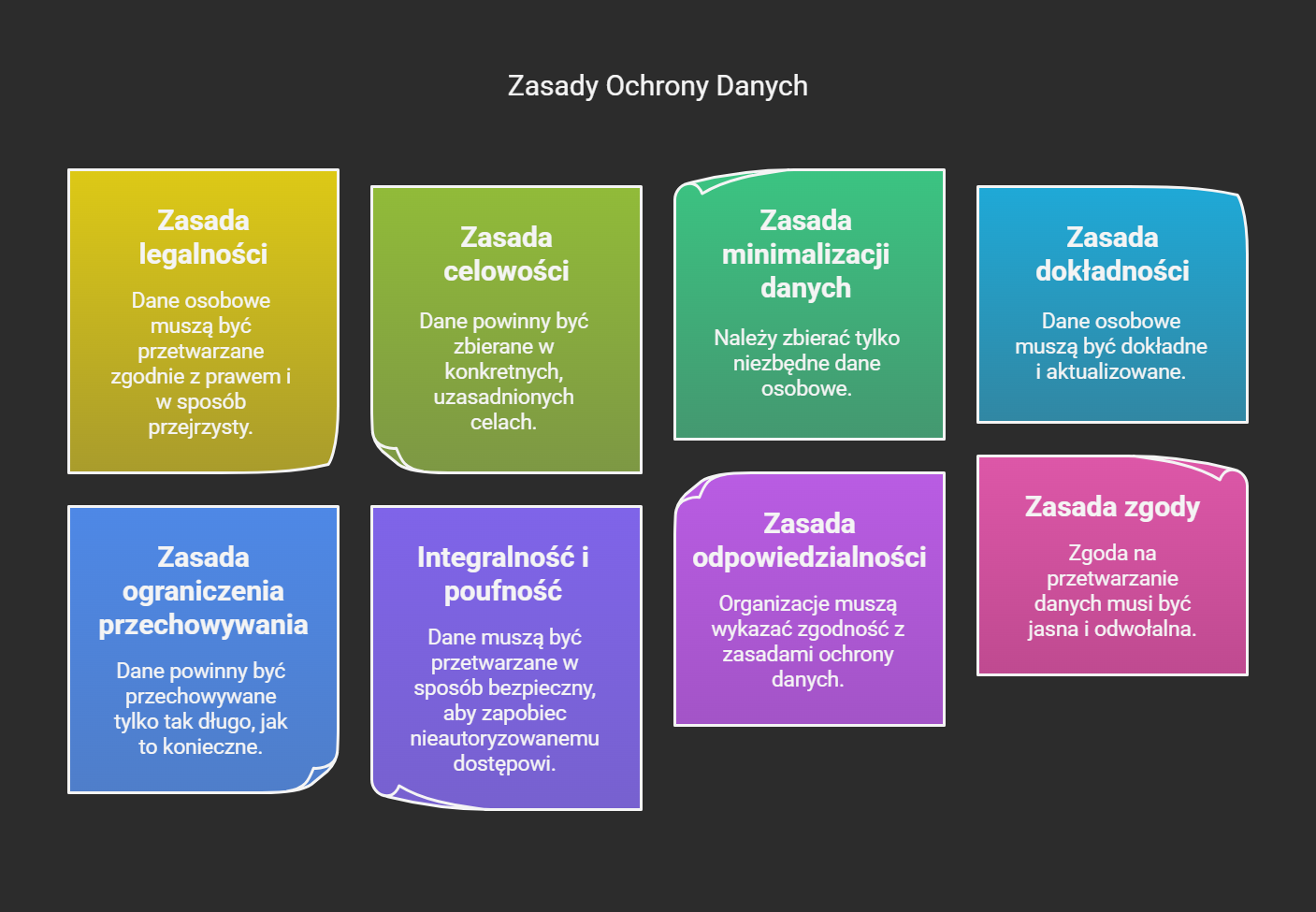

Najważniejsze zasady ochrony danych osobowych w kontekście RODO:

Zasada legalności, rzetelności i przejrzystości – dane osobowe muszą być przetwarzane zgodnie z prawem, w sposób rzetelny i przejrzysty dla osoby, której dane dotyczą. Oznacza to, że organizacja musi jasno określić cel przetwarzania danych oraz uzyskać wyraźną zgodę od osoby, której dane dotyczą, lub mieć inny prawny podstaw do ich przetwarzania.

Zasada celowości – dane osobowe powinny być zbierane w konkretnych, wyraźnych i prawnie uzasadnionych celach i nie mogą być dalej przetwarzane w sposób niezgodny z tymi celami.

Zasada minimalizacji danych – należy zbierać tylko te dane osobowe, które są niezbędne do realizacji określonych celów. Organizacje powinny unikać zbierania nadmiarowych danych, które nie są konieczne do osiągnięcia celu przetwarzania.

Zasada prawidłowości – dane osobowe muszą być dokładne i w razie potrzeby aktualizowane. Powinny zostać podjęte odpowiednie działania w celu ich sprostowania lub usunięcia, jeżeli są nieprawidłowe.

Zasada przechowywania w formie umożliwiającej identyfikację osób – dane osobowe powinny być przechowywane w formie umożliwiającej identyfikację osoby, której dane dotyczą, przez okres nie dłuższy niż jest to konieczne do celów, w których są przetwarzane.

Zasada integralności i poufności – dane osobowe powinny być przetwarzane w sposób zapewniający ich odpowiednią bezpieczeństwo, w tym ochronę przed nieautoryzowanym dostępem, nielegalnym przetwarzaniem, utratą, zniszczeniem lub uszkodzeniem.

Dodatkowe zasady RODO dotyczące ochrony danych osobowych:

Zasada odpowiedzialności – organizacje muszą być w stanie wykazać, że przestrzegają zasad RODO. Oznacza to, że muszą dokumentować swoje działania związane z przetwarzaniem danych osobowych oraz wykazywać zgodność z przepisami.

Zasada zgody – jeśli przetwarzanie danych osobowych odbywa się na podstawie zgody osoby, której dane dotyczą, zgoda ta musi być dobrowolna, wyraźna, jednoznaczna oraz może zostać w każdej chwili wycofana.

Wdrażając zasady RODO, organizacje muszą zapewnić odpowiednią politykę ochrony danych osobowych, a także przeprowadzać szkolenia dla pracowników, by podnieść ich świadomość na temat ochrony prywatności i bezpieczeństwa danych osobowych.

Źródło: Jakub Piskorowski

Data stworzenia: 06.03.2025

Zagrożenia związane z danymi osobowymi w sieci

Zagrożenia w sieci związane z sprzedażą danych, wyciekami danych oraz otrzymywaniem spamu i telefonów od nieznanych firm stają się coraz bardziej powszechne i groźne. W dobie cyfryzacji, nasze dane osobowe stają się cennym towarem, który może zostać sprzedany lub wykorzystywany przez różne podmioty w sposób nieautoryzowany.

Sprzedaż danych osobowych to jedno z poważniejszych zagrożeń, gdzie firmy lub nieuczciwi pośrednicy mogą sprzedawać nasze dane (np. adresy e-mail, numery telefonów, dane demograficzne) bez naszej zgody. Przykładami mogą być: sprzedaż baz danych przez hakerów lub udostępnianie naszych danych przez nieetyczne firmy marketingowe. Skutki to nie tylko wzrost liczby niechcianych wiadomości e-mail, ale także ryzyko kradzieży tożsamości.

Wyciek danych to sytuacja, w której nasze dane są niezamierzenie udostępniane lub kradzione z baz danych. Może to być wynikiem ataków hakerskich, błędów w oprogramowaniu, czy niewłaściwego zarządzania danymi. Wyciek danych prowadzi do poważnych konsekwencji, takich jak oszustwa finansowe lub kradzież tożsamości.

Spam i niechciane telefony są kolejnym skutkiem sprzedaży naszych danych. Po wycieku danych lub ich sprzedaży przez firmy, nieznane firmy zaczynają dzwonić lub wysyłać reklamy, co może być bardzo irytujące, a także prowadzić do prób wyłudzenia danych lub oszustw telefonicznych.

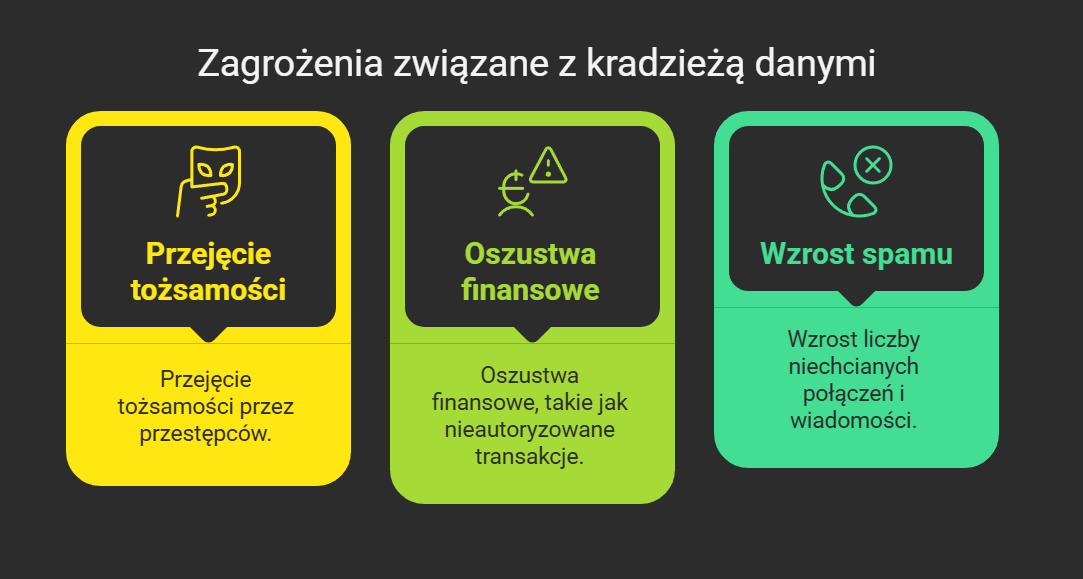

Zagrożenia związane z tymi sytuacjami to:

Przejęcie tożsamości przez przestępców.

Oszustwa finansowe, takie jak nieautoryzowane transakcje na kontach bankowych.

Wzrost liczby niechcianych połączeń i wiadomości, które mogą prowadzić do wyłudzeń danych.

W celu ochrony danych osobowych ważne jest stosowanie silnych haseł, unikanie podejrzanych stron internetowych, a także zgłaszanie wycieków do odpowiednich organów ochrony danych.

Źródło: Jakub Piskorowski

Data stworzenia: 06.03.2025

Metody ochrony danych w sieci

Metody ochrony danych w kontekście minimalizacji udostępniania naszych danych na stronach internetowych obejmują szereg działań mających na celu ograniczenie nieautoryzowanego dostępu i zbierania informacji. Istotne jest dbanie o prywatność użytkowników, unikanie niepotrzebnego udostępniania danych oraz korzystanie z narzędzi, które pozwalają na kontrolowanie, kto i w jaki sposób ma dostęp do naszych informacji.

Metody ochrony danych:

Zarządzanie uprawnieniami:

Zawsze warto sprawdzać, jakie informacje są wymagane przez stronę przed ich udostępnieniem. W przypadku gdy aplikacja wymaga danych, które nie są niezbędne, warto rozważyć ich zminimalizowanie.

Anonimizacja danych:

Jeśli to możliwe, zamiast podawać pełne dane osobowe, można używać anonimowych kont, pseudonimów lub tymczasowych adresów e-mail. Dzięki temu nasza tożsamość pozostaje zabezpieczona.

Używanie menedżerów haseł:

Menedżery haseł pozwalają na przechowywanie i generowanie bezpiecznych haseł, co sprawia, że nie musimy zapamiętywać wszystkich danych dostępów i możemy korzystać z różnych, unikalnych haseł dla różnych serwisów.

Zabezpieczanie kont dwuetapową weryfikacją:

Włączenie dwuetapowej weryfikacji zwiększa poziom bezpieczeństwa konta, nawet jeśli hasło zostanie wykradzione. Dzięki temu nieautoryzowany dostęp staje się dużo trudniejszy.

Kontrola nad cookies i danymi stron:

Ustawienia przeglądarki pozwalają na blokowanie lub kontrolowanie cookies i innych mechanizmów śledzenia. Dzięki temu ograniczymy śledzenie naszych działań w sieci.

Używanie VPN:

VPN (Virtual Private Network) pozwala na ukrycie naszego adresu IP, co chroni naszą tożsamość i zapobiega śledzeniu naszej aktywności w internecie przez zewnętrzne strony.

Wszystkie te metody pomagają w minimalizowaniu ryzyka nieautoryzowanego wykorzystania danych osobowych, umożliwiając lepszą kontrolę nad tym, które informacje są udostępniane i komu. Ważne jest również, aby regularnie aktualizować ustawienia prywatności oraz być świadomym potencjalnych zagrożeń związanych z internetową działalnością.

Źródło: Jakub Piskorowski

Data stworzenia: 06.03.2025

Normy bezpieczeństwa informacji a RODO

Normy i standardy bezpieczeństwa informacji w kontekście RODO odnoszą się do przepisów i wymagań, które mają na celu zapewnienie odpowiedniego poziomu ochrony danych osobowych. RODO (Rozporządzenie o Ochronie Danych Osobowych) jest jednym z kluczowych dokumentów regulujących tę tematykę w Unii Europejskiej, ale istnieją również inne normy, które wspierają zgodność z tym rozporządzeniem.

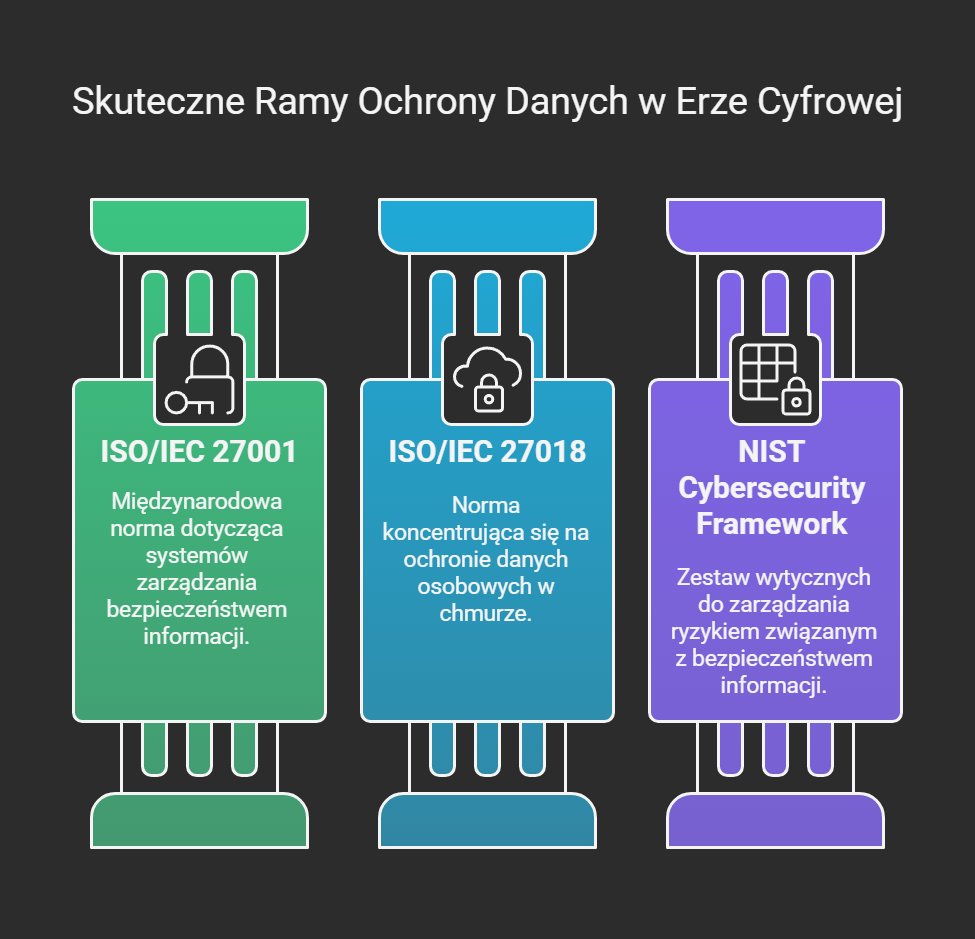

Kluczowe normy i standardy

1. ISO/IEC 27001: System Zarządzania Bezpieczeństwem Informacji (ISMS)

ISO/IEC 27001 jest jedną z najważniejszych międzynarodowych norm, która określa wymagania dotyczące systemu zarządzania bezpieczeństwem informacji (ISMS). Celem tej normy jest zapewnienie skutecznego zarządzania ochroną danych w organizacjach, zarówno w aspekcie fizycznym, jak i informatycznym.

Zakres: ISO/IEC 27001 wymaga od organizacji stworzenia, wdrożenia, utrzymania i doskonalenia systemu zarządzania bezpieczeństwem informacji, który pomoże w identyfikacji ryzyk związanych z bezpieczeństwem informacji i wprowadzeniu odpowiednich środków kontrolnych w celu ich minimalizacji.

Główne elementy: Normy zawierają szczegóły dotyczące oceny ryzyka, polityk bezpieczeństwa, szkoleń dla pracowników, monitorowania i audytów, zarządzania incydentami, a także ciągłego doskonalenia procesów.

Zgodność z RODO: ISO/IEC 27001 pomaga organizacjom osiągnąć zgodność z RODO, zapewniając odpowiednie środki ochrony danych osobowych, w tym kontrolowanie dostępu, szyfrowanie danych, zarządzanie incydentami i zapewnienie ciągłości działania.

2. ISO/IEC 27018: Ochrona Danych Osobowych w Chmurze

ISO/IEC 27018 to norma, która koncentruje się na ochronie danych osobowych w środowiskach chmurowych. Dotyczy ona dostawców usług chmurowych, którzy przetwarzają dane osobowe swoich klientów, i stanowi uzupełnienie ISO/IEC 27001 w kontekście ochrony prywatności.

Zakres: Norma określa zasady, jak dostawcy chmurowi powinni traktować dane osobowe, szczególnie w zakresie zbierania, przechowywania, udostępniania i usuwania danych osobowych. Określa również, w jaki sposób dostawcy chmurowi powinni zarządzać zgodą użytkowników oraz zapewniać transparentność w kwestii przetwarzania danych.

Główne elementy: ISO/IEC 27018 obejmuje takie aspekty jak:

Przejrzystość w zakresie przetwarzania danych osobowych.

Zapewnienie, że dane są wykorzystywane tylko w sposób zgodny z oczekiwaniami klienta.

Dbałość o odpowiednie zabezpieczenia techniczne i organizacyjne, aby zapobiec nieautoryzowanemu dostępowi do danych osobowych.

Zgodność z RODO: Norma ta jest szczególnie ważna dla organizacji oferujących usługi w chmurze, ponieważ pomaga im dostosować swoje działania do wymagań ochrony danych osobowych wynikających z RODO, takich jak prawo do przenoszenia danych czy prawo do zapomnienia.

3. NIST Cybersecurity Framework: Wytyczne dla Bezpieczeństwa Cyfrowego

National Institute of Standards and Technology (NIST) opracował tzw. Cybersecurity Framework, który jest zestawem wytycznych mających na celu pomoc organizacjom w zarządzaniu i minimalizowaniu ryzyk związanych z bezpieczeństwem informacji.

Zakres: Framework NIST obejmuje działania związane z identyfikowaniem, ochroną, wykrywaniem, reagowaniem i odzyskiwaniem po incydentach związanych z cyberbezpieczeństwem. Chociaż framework został stworzony głównie z myślą o Stanach Zjednoczonych, to jest powszechnie stosowany na całym świecie w różnych branżach.

Główne elementy: NIST Cybersecurity Framework składa się z pięciu głównych funkcji:

Identify: Identyfikowanie zasobów i ryzyk związanych z bezpieczeństwem informacji.

Protect: Zabezpieczanie zasobów, aby zapobiec incydentom związanym z bezpieczeństwem.

Detect: Monitorowanie i wykrywanie nieautoryzowanych działań.

Respond: Reagowanie na incydenty bezpieczeństwa w celu ich ograniczenia.

Recover: Odbudowa i przywrócenie normalnych operacji po incydentach.

Zgodność z RODO: NIST pomaga organizacjom w tworzeniu odpowiednich strategii ochrony danych, które mogą wspierać zgodność z RODO, zwłaszcza w obszarach zarządzania incydentami, ochrony danych i monitorowania bezpieczeństwa.

Każda z tych norm jest ważnym elementem w zapewnianiu zgodności z wymogami ochrony danych osobowych, a ich wdrożenie w organizacjach pomaga w zbudowaniu systemów ochrony danych zgodnych z RODO i innymi regulacjami prawnymi.

Źródło: Jakub Piskorowski

Data stworzenia: 06.03.2025

Zadanie - Zasady i metody ochrony danych

1. Ochrona danych osobowych w kontekście RODO

Przygotuj dokument, który szczegółowo omawia zasady ochrony danych osobowych, z uwzględnieniem przepisów RODO. Dokument powinien zawierać analizę głównych zasad ochrony danych, takich jak legalność, przejrzystość, minimalizacja danych oraz integralność. Każda zasada powinna być wyjaśniona w kontekście praktycznych zastosowań, z uwzględnieniem przykładów, jak organizacje mogą zapewnić zgodność z przepisami.

W dokumencie:

Zasady ochrony danych: Omówienie zasad, które organizacje muszą przestrzegać, takich jak minimalizacja danych czy zgodność z zasadą przejrzystości.

Zabezpieczenia danych osobowych: Wskazówki dotyczące metod ochrony danych przed wyciekami, takich jak anonimizacja czy szyfrowanie.

Przykłady zastosowań: Jak organizacje mogą wdrożyć środki ochrony danych w praktyce.

Efekt końcowy: Dokument powinien być czytelny, z wyraźnym podziałem na sekcje oraz zawierać konkretne rekomendacje dotyczące zgodności z RODO.

Data stworzenia: 06.03.2025

© 2026 Piskorowski Jakub. All rights reserved.